Ce n’est pas parce qu’un e-mail apparaît dans votre boîte de réception intitulé Bill.Smith@somehost.com que Bill y est pour quelque chose. Continuez à lire pendant que nous explorons comment creuser et voir d’où provient réellement un e-mail suspect.

La question

Le lecteur SuperUser Sirwan veut savoir comment savoir d’où proviennent réellement les e-mails:

Comment puis-je savoir d’où vient réellement un e-mail?

Y a-t-il un moyen de le découvrir?

J’ai entendu parler des en-têtes d’e-mail, mais je ne sais pas où puis-je voir les en-têtes d’e-mail, par exemple dans Gmail.

Jetons un coup d’œil à ces en-têtes de courrier électronique.

Les réponses

Le contributeur SuperUser Tomas propose une réponse très détaillée et perspicace:

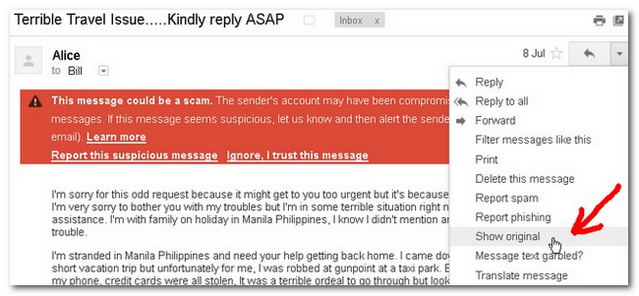

Voyez un exemple d’escroquerie qui m’a été envoyée, prétendant qu’elle vient de mon amie, affirmant qu’elle a été volée et me demandant une aide financière. J’ai changé les noms – supposons que je suis Bill, le fraudeur a envoyé un e-mail à bill@domain.com, prétendant qu’il est alice@yahoo.com. Notez que Bill a transmis à bill@gmail.com.

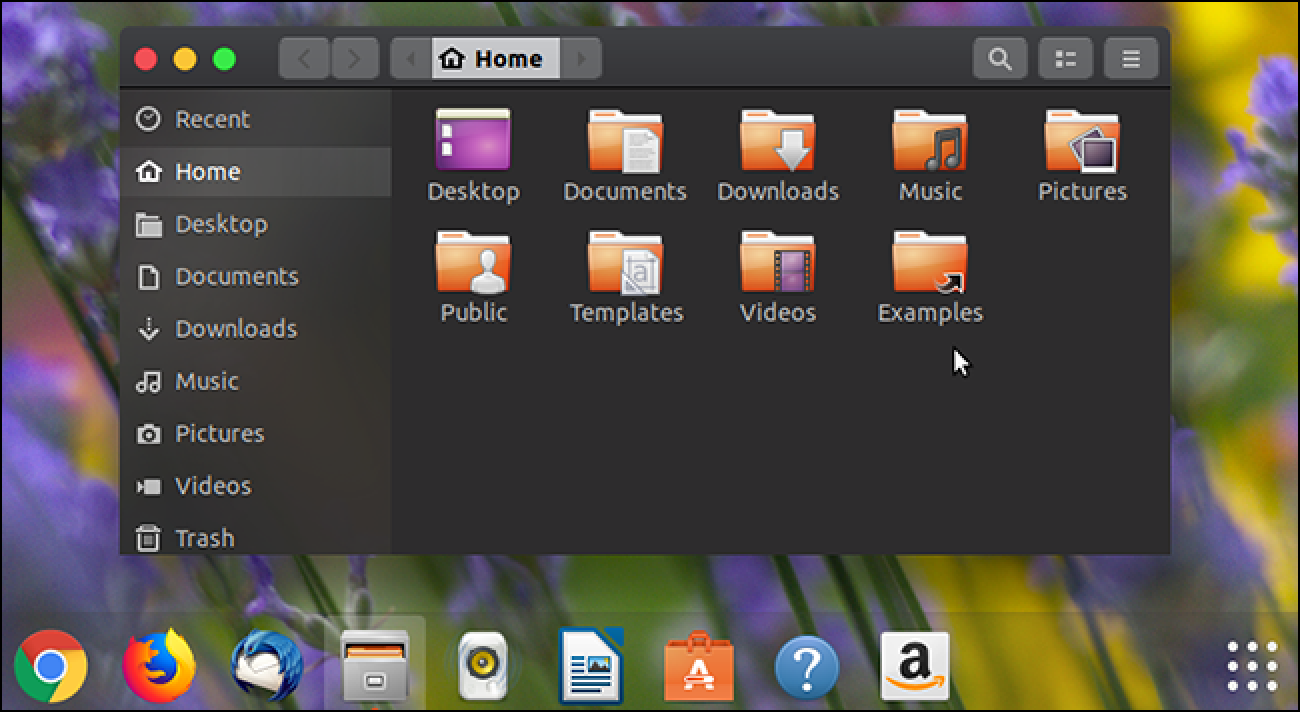

Tout d’abord, dans Gmail, utilisez show original:

Ensuite, l’e-mail complet et ses en-têtes s’ouvriront:

Delivered-To: bill@gmail.com

Received: by 10.64.21.33 with SMTP id s1csp177937iee;

Mon, 8 Jul 2013 04:11:00 -0700 (PDT)

X-Received: by 10.14.47.73 with SMTP id s49mr24756966eeb.71.1373281860071;

Mon, 08 Jul 2013 04:11:00 -0700 (PDT)

Return-Path: <SRS0=Znlt=QW=yahoo.com=alice@domain.com>

Received: from maxipes.logix.cz (maxipes.logix.cz. [2a01:348:0:6:5d59:50c3:0:b0b1])

by mx.google.com with ESMTPS id j47si6975462eeg.108.2013.07.08.04.10.59

for <bill@gmail.com>

(version=TLSv1 cipher=RC4-SHA bits=128/128);

Mon, 08 Jul 2013 04:11:00 -0700 (PDT)

Received-SPF: neutral (google.com: 2a01:348:0:6:5d59:50c3:0:b0b1 is neither permitted nor denied by best guess record for domain of SRS0=Znlt=QW=yahoo.com=alice@domain.com) client-ip=2a01:348:0:6:5d59:50c3:0:b0b1;

Authentication-Results: mx.google.com;

spf=neutral (google.com: 2a01:348:0:6:5d59:50c3:0:b0b1 is neither permitted nor denied by best guess record for domain of SRS0=Znlt=QW=yahoo.com=alice@domain.com) smtp.mail=SRS0=Znlt=QW=yahoo.com=alice@domain.com

Received: by maxipes.logix.cz (Postfix, from userid 604)

id C923E5D3A45; Mon, 8 Jul 2013 23:10:50 +1200 (NZST)

X-Original-To: bill@domain.com

X-Greylist: delayed 00:06:34 by SQLgrey-1.8.0-rc1

Received: from elasmtp-curtail.atl.sa.earthlink.net (elasmtp-curtail.atl.sa.earthlink.net [209.86.89.64])

by maxipes.logix.cz (Postfix) with ESMTP id B43175D3A44

for <bill@domain.com>; Mon, 8 Jul 2013 23:10:48 +1200 (NZST)

Received: from [168.62.170.129] (helo=laurence39)

by elasmtp-curtail.atl.sa.earthlink.net with esmtpa (Exim 4.67)

(envelope-from <alice@yahoo.com>)

id 1Uw98w-0006KI-6y

for bill@domain.com; Mon, 08 Jul 2013 06:58:06 -0400

From: "Alice" <alice@yahoo.com>

Subject: Terrible Travel Issue.....Kindly reply ASAP

To: bill@domain.com

Content-Type: multipart/alternative; boundary="jtkoS2PA6LIOS7nZ3bDeIHwhuXF=_9jxn70"

MIME-Version: 1.0

Reply-To: alice@yahoo.com

Date: Mon, 8 Jul 2013 10:58:06 +0000

Message-ID: <E1Uw98w-0006KI-6y@elasmtp-curtail.atl.sa.earthlink.net>

X-ELNK-Trace: 52111ec6c5e88d9189cb21dbd10cbf767e972de0d01da940e632614284761929eac30959a519613a350badd9bab72f9c350badd9bab72f9c350badd9bab72f9c

X-Originating-IP: 168.62.170.129

[... I have cut the email body ...]

Les en-têtes doivent être lus chronologiquement de bas en haut – les plus anciens sont en bas. Chaque nouveau serveur en route ajoutera son propre message – en commençant par Received. Par exemple:

Received: from maxipes.logix.cz (maxipes.logix.cz. [2a01:348:0:6:5d59:50c3:0:b0b1])

by mx.google.com with ESMTPS id j47si6975462eeg.108.2013.07.08.04.10.59

for <bill@gmail.com>

(version=TLSv1 cipher=RC4-SHA bits=128/128);

Mon, 08 Jul 2013 04:11:00 -0700 (PDT)

Cela dit que mx.google.com a reçu le courrier de maxipes.logix.cz à Mon, 08 Jul 2013 04:11:00 -0700 (PDT).

Maintenant, pour trouver l’expéditeur de votre email, votre objectif est de trouver la dernière passerelle de confiance – la dernière lors de la lecture des en-têtes par le haut, c’est-à-dire la première dans l’ordre chronologique. Commençons par trouver le serveur de messagerie de Bill. Pour cela, vous interrogez l’enregistrement MX pour le domaine. Vous pouvez en utiliser outils en ligne, ou sous Linux, vous pouvez l’interroger sur la ligne de commande (notez que le vrai nom de domaine a été changé en domain.com):

~$ host -t MX domain.com

domain.com MX 10 broucek.logix.cz

domain.com MX 5 maxipes.logix.cz

Vous voyez donc que le serveur de messagerie de domain.com est maxipes.logix.cz ou broucek.logix.cz. Par conséquent, le dernier «saut» de confiance (premier chronologiquement) – ou le dernier «enregistrement reçu» de confiance ou peu importe comment vous l’appelez – est celui-ci:

Received: from elasmtp-curtail.atl.sa.earthlink.net (elasmtp-curtail.atl.sa.earthlink.net [209.86.89.64])

by maxipes.logix.cz (Postfix) with ESMTP id B43175D3A44

for <bill@domain.com>; Mon, 8 Jul 2013 23:10:48 +1200 (NZST)

Vous pouvez faire confiance à cela car cela a été enregistré par le serveur de messagerie de Bill pendant domain.com. Ce serveur l’a obtenu de 209.86.89.64. Cela pourrait être, et est très souvent, le véritable expéditeur de l’e-mail – dans ce cas, l’escroc! Vous pouvez vérifier cette IP sur une liste noire. – Tu vois, il est répertorié dans 3 listes noires! Il y a encore un autre enregistrement en dessous:

Received: from [168.62.170.129] (helo=laurence39)

by elasmtp-curtail.atl.sa.earthlink.net with esmtpa (Exim 4.67)

(envelope-from <alice@yahoo.com>)

id 1Uw98w-0006KI-6y

for bill@domain.com; Mon, 08 Jul 2013 06:58:06 -0400

mais vous ne pouvez pas faire confiance à cela, car cela pourrait simplement être ajouté par l’escroc pour effacer ses traces et / ou. Bien sûr, il est toujours possible que le serveur 209.86.89.64 est innocent et n’a servi que de relais pour le véritable attaquant à 168.62.170.129, mais alors le relais est souvent considéré comme coupable et est très souvent mis sur liste noire. Dans ce cas, 168.62.170.129 est propre donc nous pouvons être presque sûrs que l’attaque a été faite depuis 209.86.89.64.

Et bien sûr, comme nous savons qu’Alice utilise Yahoo! et elasmtp-curtail.atl.sa.earthlink.netn’est pas sur Yahoo! réseau (vous voudrez peut-être revérifier ses informations IP Whois), nous pouvons conclure en toute sécurité que cet e-mail ne provenait pas d’Alice et que nous ne devrions pas lui envoyer d’argent à ses vacances aux Philippines.

Deux autres contributeurs, Ex Umbris et Vijay, ont respectivement recommandé les services suivants pour aider au décodage des en-têtes d’e-mails: SpamCop et Outil d’analyse des en-têtes de Google.

Avez-vous quelque chose à ajouter à l’explication? Sonnez dans les commentaires. Vous voulez lire plus de réponses d’autres utilisateurs de Stack Exchange férus de technologie? Consultez le fil de discussion complet ici.